Версія ПЗ: 1.2.151025

Спецыяльнае праграмнае забеспячэнне WARSA.BY (Web and Reverse Shell Analyser) (ПЗ) для аўтаматызаванага пошуку магчымых вэб-шэлаў і бэкдораў на інтэрнэт-рэсурсах.

Увага!

ПЗ не гарантуе выяўлення 100 % вэб-шэлаў і бэкдораў, бо зламыснікі могуць хаваць код, выкарыстоўваць абфускацыю, шыфраванне і змяняць структуру абалонак. Акрамя таго, магчымы ілжывыя спрацоўванні ў сувязі з тым, што PHP-скрыпты могуць выкарыстоўваць нестандартныя функцыі або змяшчаць рэдкія канструкцыі, якія могуць быць памылкова класіфікаваны як шкодныя. Аднак сканіраванне ў рамках аднаго інтэрнэт-рэсурсу дае мінімум ілжывых спрацоўванняў і дазваляе хутка выявіць шкодныя файлы.

Магчымасці

- Пошук абфусцаваных і звычайных вэб-шэлаў і бэкдораў;

- падтрымка працы з базай дадзеных сігнатур вэб-шэлаў і бэкдораў, легітымных файлаў CMS (WordPress, Bitrix, Drupal, Joomla);

- класіфікацыя па пэўных тэгах;

- захаванне вынікаў працы ПЗ у дырэкторыі logs.

Патрабаванні

- АС: Linux, Windows;

- правы чытання/запісу для названых дырэкторый;

- рэкамендуецца запуск ад імя адміністратара (АС "Windows"), пры дапамозе каманды "sudo" або пад уліковым запісам карыстальніка "root" (АС "Linux").

Запуск

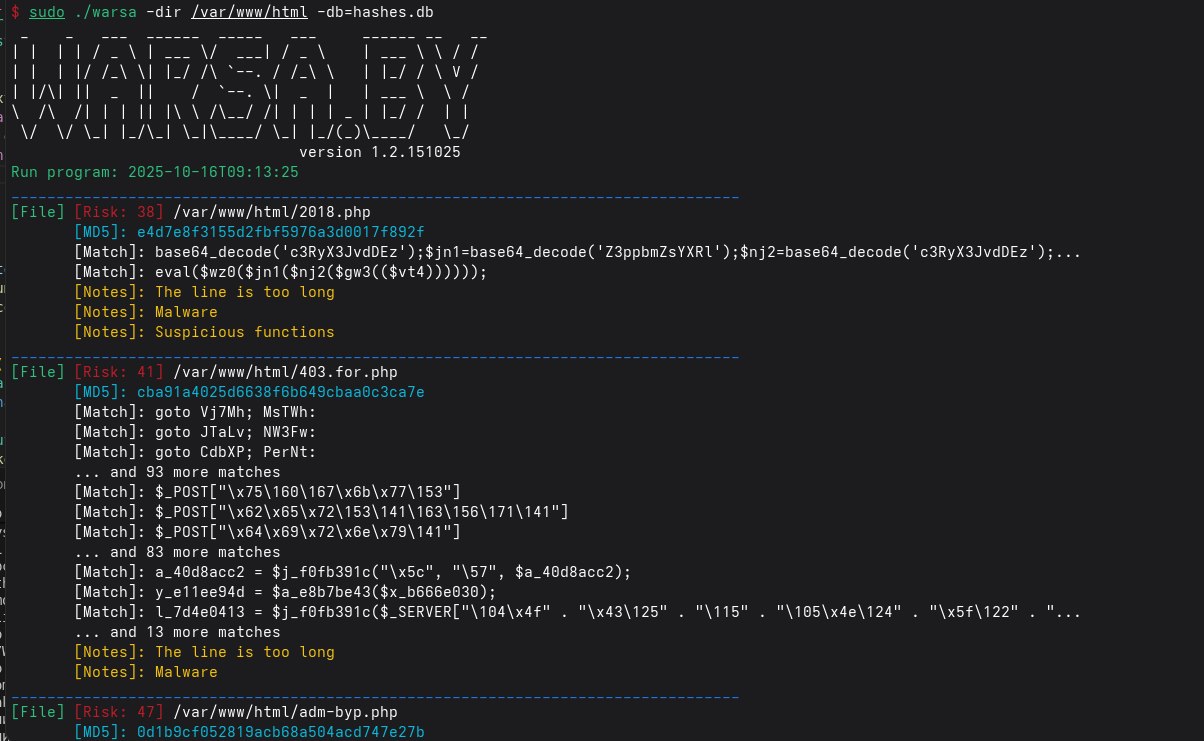

Прыклад каманды для запуску (мал. 1): sudo ./warsa -dir /var/www/html

Мал. 1. Прыклад запуску

Сцягі для працы з ПЗ

-dir: шлях да дырэкторыі інтэрнэт-рэсурсу;-risk: ніжні парог для адлюстравання падазроных файлаў;-db: база дадзеных, якая змяшчае сігнатуры вядомых вэб-шэлаў і бэкдораў, а таксама сігнатуры файлаў CMS (WordPress, Bitrix, Drupal, Joomla).

Падключэнне базы дадзеных hashes.db

Для дадатковага аналізу магчыма выкарыстанне базы дадзеных сігнатур hashes.db.

Прыклад каманды для запуску з базай дадзеных: sudo ./warsa -dir /var/www/html -db hashes.db

Для больш дакладнага аналізу рэкамендуецца запускаць ПЗ з базай дадзеных.

Вынікі працы

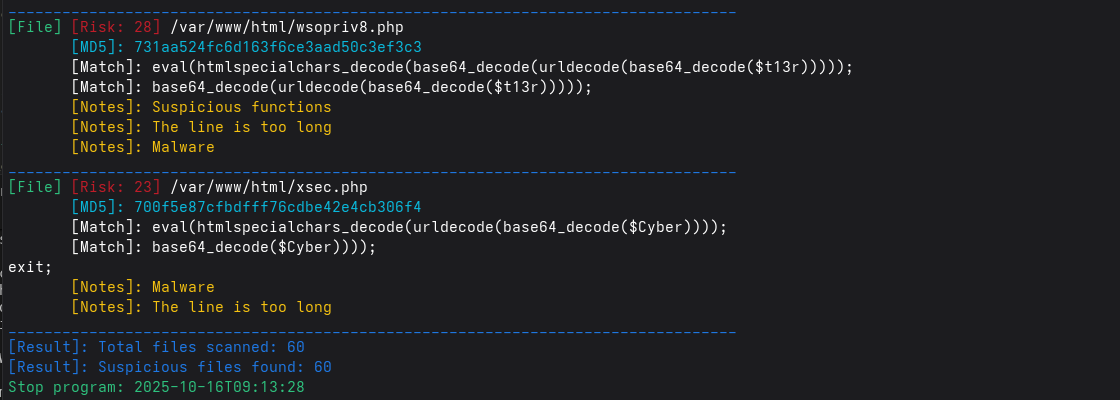

Пасля завяршэння працы выводзіцца паведамленне аб колькасці прааналізаваных і выяўленых падазроных файлаў (мал. 2).

Мал. 2. Вынікі працы.

Дадаткова вынікі захоўваюцца ў дырэкторыі logs у файле "result_date_T_time.log" (мал. 3).

Мал. 3. Змесціва дырэкторыі logs.

Тэгі (Notes)

- "Malware" – сігнатуры файла змяшчаюцца ў базе дадзеных, файл з'яўляецца шкодным;

- "Tunnel, Reverse Shell" – магчыма файл з'яўляецца Reverse-шэлам

або HTTP-тунэлем; - "Suspicious functions" – у файлах змяшчаецца некалькі небяспечных функцый, няправільнае прымяненне якіх можа нанесці патэнцыйную шкоду сістэме;

- "Adminer" – файл для адміністравання баз дадзеных;

- "Modified date" – ва ўласцівасцях файла мадыфікаваная (змененая) дата.

Як працаваць з вынікамі праграмы

Пры аналізе вынікаў працы:

- Звяртаць увагу на прысутнасць тэгаў (Notes) у выніках працы праграмы. Асаблівую ўвагу надаваць файлам з тэгамі Malware, Reverse shell, Tunnel.

- Звяртаць увагу на змесціва Match. Чым больш супадзенняў (некалькі Match) і абфусцыраваных радкоў і параметраў, тым вышэй верагоднасць, што файл шкодны.

- Звяртаць увагу на тэг Modified date. Зламыснікі часта змяняюць дату

ва ўласцівасцях файла. - Адсутнасць тэгаў (Notes) не азначае, што файл нешкодны. Усе вынікі неабходна вывучаць.

Кантрольная сума архіва для АС "Linux" (md5): 7fdbcef955f677d7756b0a4196df97bd.

Кантрольная сума архіва для АС Windows (md5): 74c64b169182583464a59aa7595af4f4.

Кантрольная сума базы дадзеных hashes.db: 8c52ab7db9425c7e1ce166314342a2e3.

Спампаваць (АС «Linux»): WARSA

Спампаваць (АС «Windows»): WARSA

Версія для тых, хто слаба бачыць

Версія для тых, хто слаба бачыць